Infrastructure

Qu'est-ce qu'une infrastructure d'un parc informatique ?

L’infrastructure d’un parc informatique d’une entreprise englobe un ensemble de composants matériels, logiciels et réseau nécessaires au bon fonctionnement et à la gestion efficace des ressources informatiques au sein de l’organisation.

Les composants de l'infrastructure

Réseau informatique

Le réseau informatique relie tous les composants de l'infrastructure, permettant la communication et le partage des ressources. Il peut comprendre des commutateurs, des routeurs, des pare-feu, des points d'accès sans fil, des câbles et d'autres équipements réseau.

Postes de travail

Les postes de travail sont les ordinateurs utilisés par les employés pour effectuer leurs tâches quotidiennes. Ils peuvent être des PC de bureau, des ordinateurs portables, des tablettes ou d'autres appareils connectés au réseau de l'entreprise.

Routeur

Les routeurs facilitent la communication entre les réseaux locaux et externes, tels qu'Internet

Commutateur

Les commutateurs permettent de connecter plusieurs périphériques au sein du réseau local de l'entreprise

Serveurs

Les serveurs constituent le cœur de l'infrastructure, hébergeant les applications, les données et les services critiques de l'entreprise. Ils peuvent inclure des serveurs de fichiers, de messagerie, de base de données, de domaine, etc.

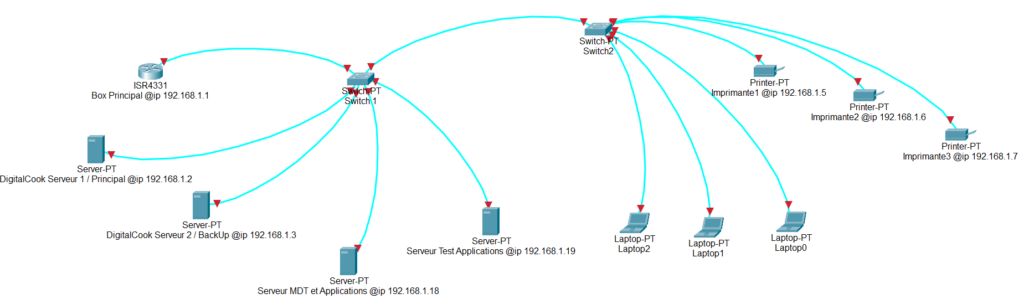

Exemple d'infrastructure

Voici un exemple d’infrastructure réseau :

Les protocoles et normes

Protocole TCP/IP

Fondamental pour la communication sur le réseau, le protocole TCP/IP permet le transfert de données entre les différents appareils de l'infrastructure.

Normes de Sécurité

L'application de normes de sécurité telles que le chiffrement des données, l'authentification forte et les pare-feu contribue à protéger l'infrastructure contre les menaces.

Normes de gestion

L'utilisation de normes de gestion telles que SNMP (Simple Network Management Protocol) facilite la surveillance et la gestion à distance des appareils réseau.

Les menaces informatiques

Un parc informatique est exposé à diverses menaces, y compris les virus, les logiciels malveillants, les ransomwares et les attaques de phishing. Ces menaces peuvent compromettre la sécurité des données et perturber les opérations de l’entreprise, soulignant l’importance de mettre en œuvre des mesures de sécurité adéquates pour protéger l’infrastructure informatique.

Documentation

Récapitulatif

L’infrastructure d’un parc informatique d’entreprise est cruciale pour assurer le bon fonctionnement des opérations quotidiennes. En combinant des composants matériels, logiciels et réseau bien conçus avec des protocoles et des normes de sécurité robustes, les entreprises peuvent garantir une productivité accrue, une sécurité renforcée et une évolutivité flexible.

Exercice

Situation :

Une entreprise prévoit d’ajouter un nouveau département à son infrastructure informatique et doit étendre son réseau local pour accommoder les nouveaux employés et leurs appareils.

Question :

Quelles étapes suivriez-vous pour étendre l’infrastructure réseau de l’entreprise afin d’intégrer le nouveau département ?

Réponse :

- Évaluation des besoins : Analyser les exigences en matière de connectivité, de bande passante et de sécurité du nouveau département.

- Conception du réseau : Élaborer un plan d’extension du réseau en déterminant les emplacements des nouveaux commutateurs, routeurs et autres équipements réseau.

- Acquisition de matériel : Acheter le matériel réseau nécessaire, y compris des commutateurs supplémentaires, des câbles Ethernet et des points d’accès Wi-Fi, en fonction des besoins identifiés.

- Installation physique : Installer les nouveaux commutateurs et autres équipements réseau dans les emplacements désignés, en veillant à respecter les bonnes pratiques d’installation.

- Configuration réseau : Configurer les nouveaux commutateurs et routeurs pour intégrer le nouveau département dans le réseau existant, en attribuant des adresses IP appropriées et en mettant en place des règles de sécurité.

- Test et validation : Effectuer des tests pour s’assurer que la nouvelle infrastructure réseau fonctionne correctement, en vérifiant la connectivité, la vitesse de transfert des données et la sécurité.

Justification :

En suivant ces étapes, l’entreprise peut étendre son infrastructure réseau de manière efficace et sécurisée pour répondre aux besoins du nouveau département, tout en assurant une connectivité optimale et une gestion simplifiée du réseau.

Situation :

Une entreprise envisage de migrer ses serveurs physiques vers une infrastructure virtualisée pour réduire les coûts, améliorer la flexibilité et simplifier la gestion.

Question :

Quels sont les avantages de la virtualisation des serveurs, et quelles étapes suivriez-vous pour réaliser cette migration ?

Réponse :

- Avantages de la virtualisation : Réduction des coûts matériels, consolidation des serveurs, flexibilité accrue, récupération d’urgence simplifiée et gestion centralisée.

- Évaluation des besoins : Identifier les serveurs à virtualiser et évaluer leurs charges de travail, leurs ressources matérielles et leurs dépendances logicielles.

- Sélection de la plateforme de virtualisation : Choisir une plateforme de virtualisation adaptée aux besoins de l’entreprise, comme VMware vSphere, Microsoft Hyper-V ou Proxmox.

- Configuration de l’hyperviseur : Installer et configurer l’hyperviseur sur les serveurs physiques, en veillant à ce qu’ils répondent aux exigences matérielles et logicielles de la virtualisation.

- Migration des machines virtuelles : Déplacer les charges de travail des serveurs physiques vers les machines virtuelles sur l’infrastructure virtualisée, en utilisant des outils de migration tels que VMware vMotion ou Microsoft Live Migration.

- Test et validation : Effectuer des tests pour vérifier que les machines virtuelles fonctionnent correctement sur l’infrastructure virtualisée, en garantissant la connectivité, les performances et la disponibilité des services.

Justification :

La virtualisation des serveurs offre de nombreux avantages, notamment une meilleure utilisation des ressources matérielles, une flexibilité accrue et une gestion simplifiée. En suivant ces étapes, l’entreprise peut réaliser une migration réussie vers une infrastructure virtualisée.

Situation :

Une entreprise souhaite renforcer la sécurité de son infrastructure informatique contre les menaces externes et internes, notamment les attaques de logiciels malveillants et les violations de données.

Question :

Quelles mesures de sécurité recommanderiez-vous pour protéger l’infrastructure informatique de l’entreprise, et comment les mettriez-vous en œuvre ?

Réponse :

- Mise à jour régulière : Appliquer les correctifs de sécurité et les mises à jour logicielles pour corriger les vulnérabilités connues et renforcer la résilience du système.

- Pare-feu : Configurer et maintenir un pare-feu robuste pour filtrer le trafic réseau entrant et sortant, en bloquant les connexions non autorisées et les attaques de type déni de service.

- Authentification forte : Mettre en place l’authentification à deux facteurs (2FA) ou la biométrie pour renforcer l’authentification des utilisateurs et limiter l’accès aux ressources sensibles.

- Surveillance continue : Utiliser des outils de surveillance du réseau et des journaux d’audit pour détecter et répondre rapidement aux activités suspectes ou aux violations de sécurité.

- Sensibilisation à la sécurité : Former régulièrement les employés sur les bonnes pratiques de sécurité informatique, notamment en matière de gestion des mots de passe, de phishing et de protection des données sensibles.

- Sauvegarde et récupération : Mettre en place des stratégies de sauvegarde régulières et testées pour protéger les données critiques et permettre une récupération rapide en cas d’incident de sécurité.

Justification :

En mettant en œuvre ces mesures de sécurité, l’entreprise peut réduire les risques de compromission de son infrastructure informatique et assurer la confidentialité, l’intégrité et la disponibilité des données et des services.

Vidéo sur l'infrastructure

Voici une vidéo qui permet d‘expliquer en profondeur :